Folge 1: Wir unterstützen den Weg zu mehr Produktsicherheit und größerem Vertrauen

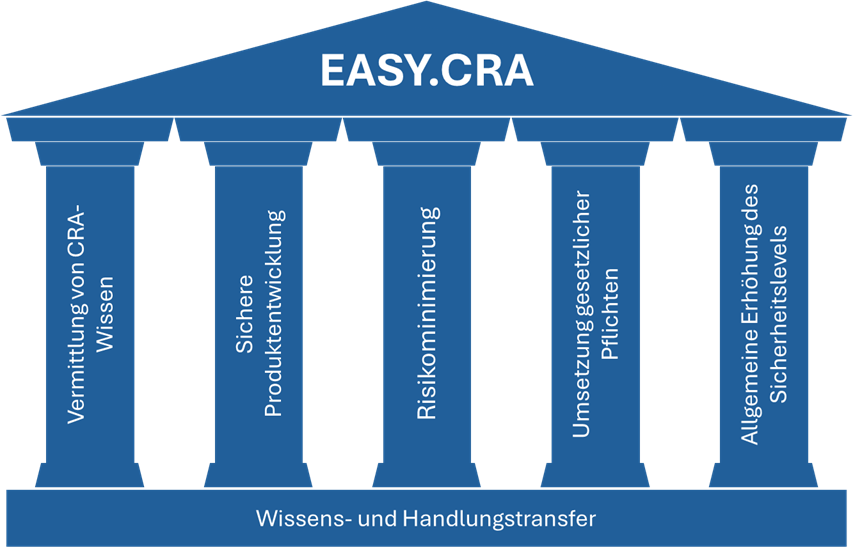

Die Cybersicherheit ist kein einfaches Metier. Ihre Maßnahmen gelten als lästig und sind als innovationshemmend verschrien. Cybersicherheit kostet Arbeitskraft und wirft keine Gewinne ab. Deswegen tun sich Unternehmen schwer damit. Vor allem kleine und mittlere Organisationen sind überfordert. Doch Sicherheit muss sein. Denn die Schäden durch Cybercrime sind gewaltig.1 Dennoch hapert es an präventivem Zupacken. Das ist ein Problem, selbst wenn die Gründe für das Fehlen von Investments in Maßnahmen zur Verbesserung der Informationssicherheit nachvollziehbar sind. Sowohl nationale als auch europäische Gesetze regeln daher Rechte und Pflichten und schreiben Maßnahmen vor. Sicherheit in Zeiten der Digitalisierung ist ein stetes Spannungsfeld: Situationen oder Lagen erfordern verbindliche Rahmenbedingungen. Diese wiederum könnten, heißt es, hemmend auf das Wirtschaften wirken. Wir von ibi research stellen uns zusammen mit der OTH-Regensburg dem Handlungsbedarf – und zwar mit dem Fokusprojekt EASY.CRA, eine einfach zu handhabende Hilfe für den Einstieg in die Informationssicherheit auf der Basis der Anforderungen des Cyber Resilience Acts, kurz CRA.2

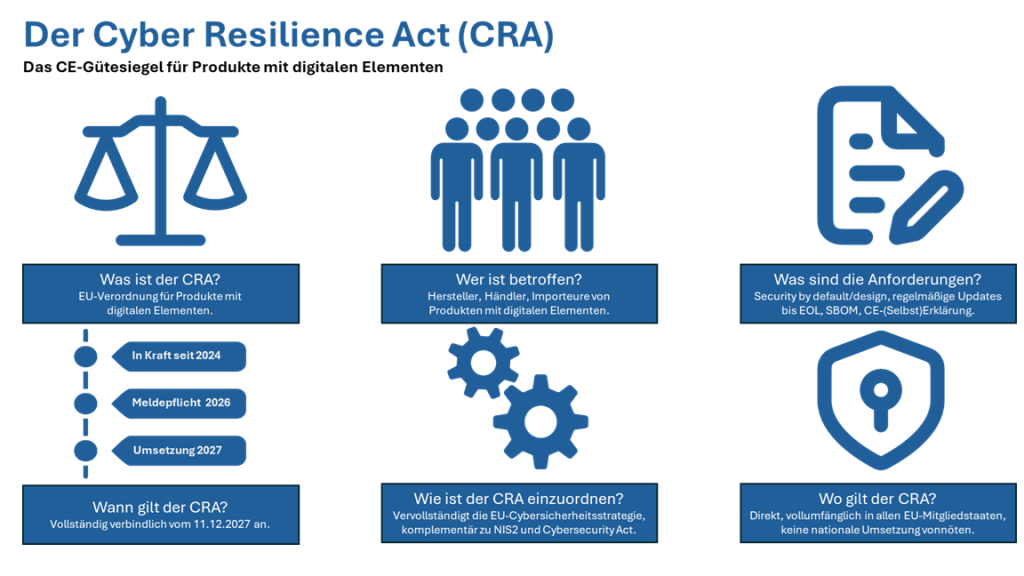

Der CRA wurde am 20. November 2024 veröffentlicht und trat somit 20 Tage später, am 10. Dezember, in Kraft. Laut Schätzungen sind zwischen 38.000 und 120.000 Unternehmen betroffen.3 Das EU-Gesetz ist direkt wirkend, vergleichbar mit der Datenschutzgrundverordnung. Die Verordnung wird vom 11. Dezember 2027 an unmittelbar in allen Mitgliedstaaten verbindlich anwendbar. Der deutsche Gesetzgeber hat also nicht die Pflicht – wie bei der NIS2 – eigene Paragrafen zu schreiben.

CRA adressiert Produkte

Worum geht’s genau? Der CRA nimmt Produkte mit so genannten „digitalen Elementen“ ins Visier. Das kann ein einfacher Texteditor mit Online-Update-Funktion oder ein OT-Device mit Netzwerkkomponente sein, das ist eine Firewall, aber auch ein Betriebssystem, ein IoT-Rasenmähroboter oder eine vernetzte Spülmaschine, ein Smarthome-Gerät ebenso wie die News-App auf dem Smartphone.

EASY.CRA reduziert Aufwand

Wenn ein Gesetz in Kraft tritt, bringt es meistens Einschränkungen im Betrieb und erhöhten Aufwand mit. Das trifft auch auf den CRA zu. Deswegen arbeiten wir von ibi research an der Universität Regensburg (ibi) zusammen mit der Ostbayerischen Technischen Hochschule (OTH) an einem Lösungspaket für Ihre Probleme, wenn Sie betroffen sind. Wenn man herausfinden möchte, ob man von der Regulierung betroffen ist, muss man ein paar grundsätzliche Fragen beantworten. Die Artikelserie, die mit diesem Text startet, soll Antworten geben: Wir stellen die wichtigsten Aspekte des CRA und die daraus resultierenden Anforderungen dar. Doch bevor wir ins Detail gehen, betrachten wir den sachlichen Geltungsbereich und Gegenstand des Gesetzes. Das Gesetz bezieht sich primär auf Produkte mit „digitalen Elementen“. Es geht also primär nur um Ihre Produkte. Das bedeutet, dass nicht die Organisation selbst im Blick ist, sondern das Erzeugnis.

Für die Informationssicherheit einer Organisation ist die NIS2-Richtlinie zuständig (zweite Netzwerk- und Informationssicherheitsrichtlinie der EU).4 Diese gilt mit Wirkung zum 5. Dezember 2025 als in deutsches Recht umgesetzt.5 Wir unterscheiden demgemäß zwischen zwei sachlichen Geltungsbereichen: einerseits die Organisation (NIS2), anderseits das Produkt einer Organisation, die es herstellt (CRA).

Der Gedanke hinter dem CRA ist es, digitale Produkte ähnlich sicher zu deklarieren, wie auch Elektro- und andere Geräte. Bislang fehlten umfassende Gesetze, die Verantwortlichkeiten einfordern, wenn es um Produkte geht, die mit dem Internet verbunden werden können. Die Digitalstrategie der Europäischen Union hat seit 2020 zum Ziel, den europäischen Binnenmarkt sicher, vertrauenswürdig und wettbewerbsfähig zu gestalten. Hier zunächst ein kleiner Blick auf ein paar von den anderen Gesetzen, die mit Digitalisierung und Informationssicherheit zu tun haben:

· Der Artificial Intelligence Act (AI Act) reguliert den Einsatz von Künstlicher Intelligenz.

· Der Finanzmarkt wird mit dem Digital Operational Resilience Act (DORA) geschützt.

· Marktgerechtigkeit gegenüber Hyperscalern soll der Digital Markets Act (DMA) ermöglichen.

· Damit Nutzer:innen/Endanwender:innen geschützt werden, wurde der Digital Service Act (DAS) realisiert, der Anforderungen an so genannte Gatekeeper (etwa Twitter/X, Meta, TikTok) stellt, beispielsweise um illegale Inhalte zu löschen.

· Ferner touchiert die Radio Equipment Directive (RED) den Cyberraum, denn sie reguliert Sicherheitsanforderungen an sendende und empfangende Geräte. Man denke etwa an die NFC-Chips in Smartphones oder an BlueTooth-Geräte.

CRA ist Bedrohungsschutz

Es ist ein äußerst komplexer rechtlicher Apparat entstanden, der das Ziel verfolgt, sämtliche Bürgerinnen und Bürger, aber auch Organisationen vor in- und externen Bedrohungen aus dem Cyberraum zu schützen. Man sieht, die EU nimmt die Märkte rundum in den Blick und schaut, dass Rechte und Pflichten in einem ausgewogenen Verhältnis zueinanderstehen. Markteilnehmer sollen schließlich nahezu gleiche Bedingungen vorfinden, unabhängig von Größe oder Herkunft. Ob das gelingt, darüber kann derzeit nicht entschieden werden. Eins jedoch ist klar: Rechtsgleichheit und Stabilität in der Regulierung bieten die verlässliche Grundlage für eine florierende Wirtschaft. Chaos und ständig geänderte Anforderungen verunsichern und geben keine Planungssicherheit.

Beim CRA erkennt man zudem das EU-Handeln gemäß Prinzipien der Verhältnismäßigkeit. Das lässt sich an der Kategorisierung von Produkten ablesen. Wichtigstes Unterscheidungskriterium zwischen Gütern ist ihr Grad an Kritikalität. Je stärker etwa ein Produkt in kritische Infrastrukturen eingebunden ist, desto größer ist der Schaden, sollte ein Cybervorfall eintreten. Daher sind auf hoher Ebene auch die Anforderungen an Maßnahmen höher als bei risikofernen Produkten. Das ist übrigens ein bekanntes Klassifizierungskriterium, mit dem beispielsweise im AI Act zwischen Hochrisiko- und risikoarmen KI unterschieden wird. Vergleichbare Klassen gibt es auch im CRA. Wir stellen sie in unserem dritten Beitrag konkret vor.

Kann man den Anforderungen des CRA gerecht werden? Unser Projekt EASY.CRA tritt den Beweis an. Aus der Erfahrung wissen wir, dass gerade kleine und mittlere Organisationen in der Regel nicht über die finanziellen und personellen Ressourcen verfügen. Da aber der CRA horizontal wirkt – das heißt, er ist anzuwenden unabhängig von Branchen6 oder Produktklassen –, sollte man sich so schnell es geht den Herausforderungen stellen. In den kommenden Beiträgen widmen wir uns einzelnen Aspekten, etwa den Dokumentations- und Meldepflichten, den Fristen und Leistungen, aber auch den Lösungsansätzen. Des Weiteren werden wir anhand von Einzelbeispielen Betroffenheitsfälle aufzeigen. Wir werden ein besonders helles Licht auf die Rolle von Lieferketten und den daraus resultierenden Verbindlichkeiten werfen. Und natürlich betrachten wir die Herausforderungen von Importeuren und Händlern.

Einstieg in die Informationssicherheit

Der CRA fordert von betroffenen Unternehmen die dauerhafte Sicherstellung von Update- und Schwachstellenmanagement. Das sind ressourcenintensive Prozesse, die insbesondere kleine Unternehmen herausfordern. EASY.CRA soll dazu beitragen, dass der Einstieg und die Praxis zur Herstellung europäischer Konformität nicht zu hohen Aufwänden führen. Vielmehr kann man das Gesetz begrüßen: als Einstieg in gelebte und regelmäßig praktizierte Informationssicherheit. Außerdem bekommt ein Unternehmen, das den CRA umsetzt, das CE-Siegel, das es bislang nur für Elektrogeräte gab. Daher bieten wir in EASY.CRA auch Anschlüsse ans Management von Informationssicherheit an. Ziel ist es, die europäische Wirtschaft resilient gegen Überfälle zu machen. Ziel ist es auch, Verbraucher vor minderwertiger und unsicherer Ware zu schützen.

In der nächsten Folge widmen wir uns der Ist-Situation und den Gründen für die Entstehung dieses Gesetzes. Wir stellen die Frage, was die Lage derzeit charakterisiert.

1 https://medien.bsi.bund.de/lagebericht/de/index.html.

2 Verordnung (EU) 2024/2847 des Europäischen Parlaments und des Rates vom 13. März 2024 über horizontale Cybersicherheitsanforderungen für Produkte mit digitalen Elementen und zur Änderung der Verordnung (EU) 2019/1020, ABl. L 2024/2847 vom 11.6.2024, S. 1–93, https://eur-lex.europa.eu/legal-content/DE/TXT/PDF/?uri=OJ:L_202402847 ().

3 S. Barbara Engels, Thorsten Lang, Marc Scheufen: KI-Verordnung, NIS-2-Richtlinie und Cyber Resilience Act: Auswirkungen auf KMU, Begleitforschung Mittelstand-Digital, Studie im Auftrag des Bundesministeriums für Wirtschaft und Energie, 11.2025; https://www.mittelstand-digital.de/MD/Redaktion/DE/Publikationen/kurzstudie-ki-verordnung.html.

4 Europäische Kommission, 2025a, NIS-2-Richtlinie: Neue Vorschriften für die Cybersicherheit von Netz- und Informationssystemen, https://digital-strategy.ec.europa.eu/de/policies/nis2-directive ().

5 https://www.recht.bund.de/bgbl/1/2025/301/VO.html ().

6 Ausnahmen gibt es vor allem im Bereich stark regulierter Branchen, etwa Medizinprodukte, Fahrzeuge, Luftfahrt, Schifffahrt oder Wehrtechnik. Auch nichtkommerzielle Open-Source-Software ist ebenso ausgeschlossen wie Clouddienste. Bei Letzteren greift DORA.